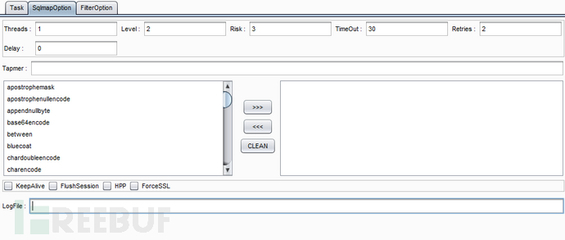

sqlmapbase64encode.py的篡改在哪里?sqlmapbase64encode.py的篡改在哪里?使用插件、插件:Tamper "插件name "有很多强大的方法,其中常用的绕过脚本绕过了sqlmap的两个主脚本:。

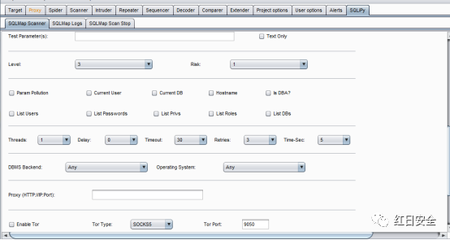

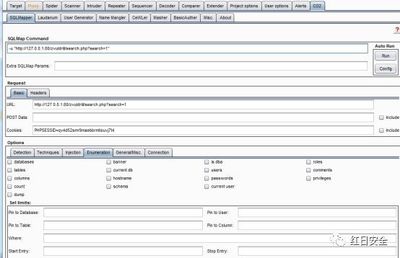

后喷射有两种方法来执行后喷射。一种方法是使用data参数以类似GET的方式提交post的键和值。其次,使用r参数,sqlmap读取用户捕获的POST请求包,以检测POST注入。在查看有效负载之前,我总是添加一个本地代理,然后用burpsuit查看sqlmap的有效负载。直到现在,我发现可以用V参数实现。

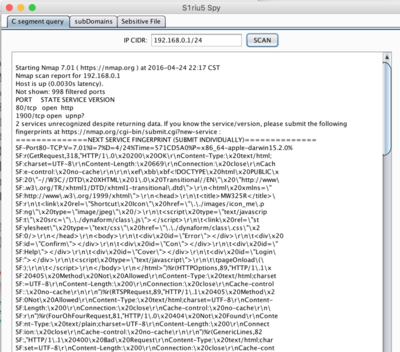

事实上,v3可以显示注入的负载,4和6也可以显示HTTP请求、HTTP响应头和页面。使用google search sqlmap可以测试google搜索结果中的sql注入,非常强大。使用方法是参数g,不过,我感觉实际使用中很少用到这个。如果在注入过程中请求过于频繁,请求延迟可能会被防火墙拦截,此时延迟参数就会发挥作用。

注入语句如下:用户名:jonnybravo or11–注入语句需要做的是从数据库中查询用户jonnybravo,获得数据后立即停止查询(使用单引号),后面是OR语句,因为这是一个“if status”查询语句,这里给出了“or1 = 1”,表示查询始终为真。11表示获得数据库中的所有记录,然后;–表示结束查询,并告诉数据库在当前语句之后没有其他查询语句。

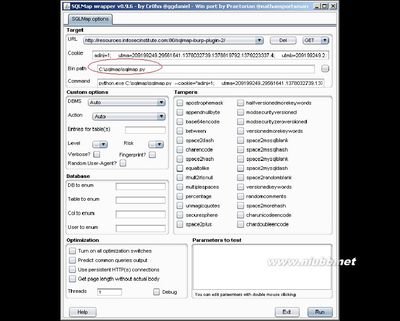

如图2所示:图2中有效载荷的注入导致了数据库中所有数据的泄漏。本文向读者展示了一个基本的SQL注入。下面,作者用渗透测试发行版中包含的SQLmap工具(如BackTrack和Samurai)向读者演示。要使用SQLmap,只需打开终端,输入SQLmap,回车,如下图所示:如果读者第一次使用SQLmap,不需要事先操作。

POST injection两种POST injection,一种是使用数据参数POSTkeyvalue用类似GET类型提交,另一种是使用r参数sqlmap读取用户抓取的POST请求包进行POST injection检测,直接添加这个代理用burpsuit查看sqlmappayload。现在发现用V参数实现直接识别,用V参数实现控制告警。调试信息级别实际上用于显示和注入有效载荷4。

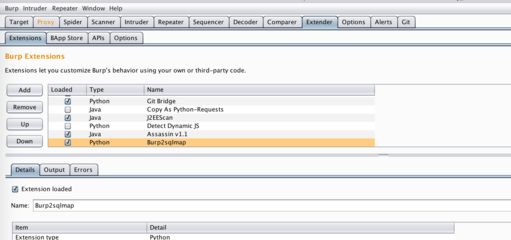

sqlmapbase 64 encode . py的篡改在哪里?sqlmap有很多强大的插件。如何使用插件:Tamper "插件name "。常用的绕过脚本绕过SQLMAP的两个主要脚本:space2morehash.py,注入MYSQL数据库4.0和5.0,MYSQL数据库> 5.1.13和MySQL 5.0。

5、mybatis的sqlmappconfig.xml中的masql数据库怎么配置XML version 1.0 encoding utf8?>否则,将根据需要加载每个属性。